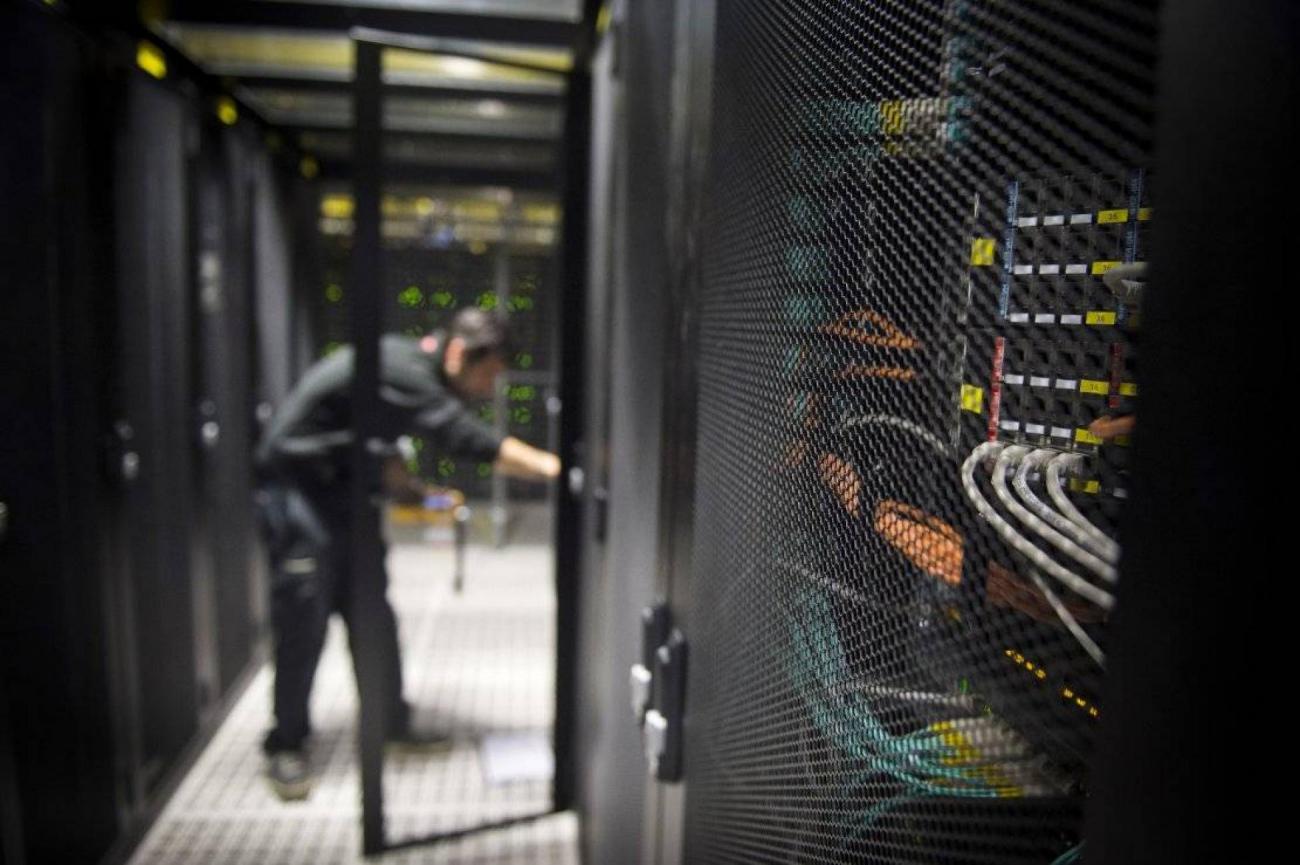

Cyberattaque : le lexique de la cybersécurité

Du rançongiciel au "kill switch", voici un lexique des principaux termes de cybersécurité utilisés pendant la cyberattaque attribuée au virus Wannacry, réalisé notamment à partir du glossaire de l'Anssi (Agence nationale de la sécurité des systèmes d'informations).

- Bitcoin:

Le Bitcoin est une monnaie électronique virtuelle basée sur un algorithme. Elle permet d'acheter des biens et des services et peut être échangée contre d'autres devises. Indépendante des réseaux bancaires, elle fonctionne de manière décentralisée grâce à la technologie du blockchain ou "chaîne de blocs", un registre partagé sécurisé.

Permettant à ses utilisateurs de brouiller leur identité, elle est devenue très populaires sur les sites illicites.

- Kill switch

Un "bouton d'arrêt " virtuel qui peut être présent dans le code d'un logiciel malveillant.

Dans le cas de Wannacry, un chercheur en cybersécurité a remarqué que le rançongiciel tentait avant chaque infection de contacter un nom de domaine et s'exécutait s'il était sans réponse de ce dernier. Il a donc enregistré le nom de domaine pour freiner la propagation du rançongiciel, semble-t-il avec succès.

Mais les experts avertissent que le code du logiciel peut être changé pour créer des variantes qui ne comportent pas de bouton d'arrêt.

- Logiciel malveillant ou malware:

Tout programme développé dans le but de nuire à, ou au moyen, d'un système informatique ou d'un réseau. Il peut prendre la forme d'un virus ou d'un vers informatique.

- Faille:

Vulnérabilité dans un système informatique permettant à un attaquant de porter atteinte à son fonctionnement normal, à la confidentialité ou à l'intégrité des données qu'il contient.

Une faille "zero day" est une vulnérabilité qui n'a pas encore été rendue publique.

- Patch

Morceau de code que l'on ajoute à un logiciel pour remédier à un problème.

- Phishing ou hameçonnage:

Vol d'identités ou d'informations confidentielles (codes d'accès, coordonnées bancaires) par subterfuge : un système d'authentification est simulé par un utilisateur malveillant, qui essaie alors de convaincre des usagers de l'utiliser et de communiquer des informations confidentielles.

L'utilisateur est souvent invité à visiter le site frauduleux - qui ressemble au site authentique - par un courrier électronique.

- Rançongiciel ou ransomware:

Forme d'extorsion imposée par un code malveillant sur un utilisateur du système. Si ce dernier refuse de payer ou d'effectuer une tâche imposée, le service auquel il veut accéder lui est refusé.

Un tel code peut par exemple chiffrer des fichiers pour les rendre inexploitables. L'utilisateur reçoit une demande de payement pour récupérer ses fichiers.

- Réseau de machines zombies ou botnet

Un botnet, ou un réseau de robots, est un réseau de machines compromises à la disposition d'un individu malveillant. Ce réseau est structuré de façon à permettre à son propriétaire de transmettre des ordres aux machines du botnet et de les actionner à sa guise.

Certains réseaux peuvent atteindre plusieurs milliers de machines. Celles-ci peuvent faire l'objet de commerce illicite et être utilisées dans des opérations malveillantes contre d'autres machines.

- Virus et vers informatiques:

Un virus est un programme ou morceau de programme malveillant dont le but est de survivre sur un système informatique (ordinateur, serveur, appareil mobile, etc.) et souvent d'en atteindre les données, mémoire, réseau. Il peut être propagé par messagerie, partage de fichiers, portes dérobées, page internet frauduleuse, clés USB…

Un ver est un virus qui se propage de manière quasi autonome (sans intervention humaine directe) via le réseau. Il cherche à propager son code au plus grand nombre de cibles, puis de l'exécuter sur ces mêmes cibles à l'insu des utilisateurs.

L'article vous a plu ? Il a mobilisé notre rédaction qui ne vit que de vos dons.

L'information a un coût, d'autant plus que la concurrence des rédactions subventionnées impose un surcroît de rigueur et de professionnalisme.

Avec votre soutien, France-Soir continuera à proposer ses articles gratuitement car nous pensons que tout le monde doit avoir accès à une information libre et indépendante pour se forger sa propre opinion.

Vous êtes la condition sine qua non à notre existence, soutenez-nous pour que France-Soir demeure le média français qui fait s’exprimer les plus légitimes.

Si vous le pouvez, soutenez-nous mensuellement, à partir de seulement 1€. Votre impact en faveur d’une presse libre n’en sera que plus fort. Merci.